در این مطلب به معرفی انواع حافظه های روتر سیسکو...

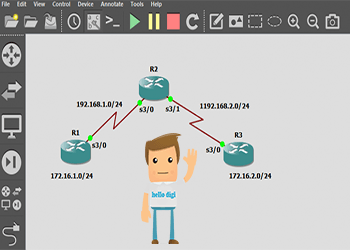

در این مطلب می خواهیم دستورات تنظیمات روتر که کاربردی می باشد را در سطح CCNA آموزش دهیم :

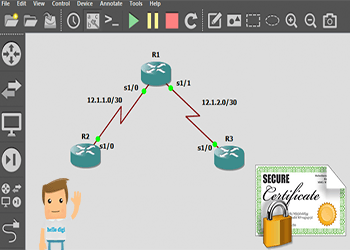

ایمن سازی روتر سیسکو برای این که خود روتر ها می توانند هدف خوبی برای انواع حملات باشد به شکلی که اگر کسی مثلا...

سیسکو سال های زیادی است که فایروال اختصاص خودش را تولید می کند که در سال های قبل این دستگاه تحت نام PIX روانه...

همانطور که میدانید تونل GRE چندان امن نیست و به شما Encryption و .. نخواهد داد به همین دلیل باید تونل GRE خود را با IPSec...

در بسیاری از موارد وقتی شما به اجرای IPSEC می پردازید برای Authentication از Preshared Key یا کلیدی که بین ۲ طرف مشترک است...

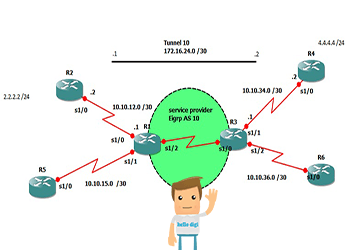

در مطالب قبلی به آموزش GRE Tunnel پرداخته بودیم، حال می خواهیم یک...

GRE Tunnel : پروتکل لایه ۲ می باشد که یک Header به اسم GRE به بسته ها می...

در این مقاله در مورد اینکه چطور می توانیم دسترسی کاربران SFTP را به Home دایرکتوری خودشان یا به دایرکتوری مشخصی...

زیرساخت مجازی به شما اجازه می دهد تا منابع فیزیکی خود مانند سرورها، ابزارهای ذخیره سازی داده و غیره را به...

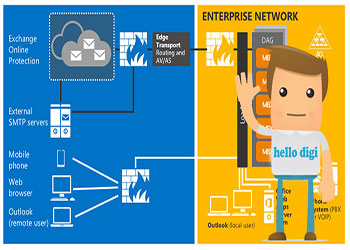

در زمان خرید سانترال تحت شبکه یک سری از پارامترها به خودی خود حائز اهمیت هستند و برخی دیگر از امکانات متناسب...

کدک های VOIP دارای استانداردهای متفاوت و به تبع آن کیفیت صدای متفاوتی می باشند. هر کدک VOIP میزان فشرده سازی...

AID مخفف Redundant Array of Independent Disks به معنی آرایه پشتیبان دیسکهای مستقل است. البته معنی لغتی آن...

مراحل زیر را به ترتیب و با دقت طی...

در نسخه جدید vCenter شاهد تغییراتی بودیم که در ادامه به صورت یک...

بعد از ساخت ایمیل در وب سایت پنل یا exchange وارد کنترل پنل...

دستور خاصی جهت پیدا کردن فایلهای حجیم در سیستم عامل های لینوکس وجود ندارد، با این حال شما می توانید با...