در چند هفته اخیر، موج جدیدی از حملات سایبری علیه Firewallها، VPNها، تجهیزات Edge و سرویسهای مدیریتی سازمانها آغاز شده که بسیاری از آنها قبل از انتشار Patch رسمی، در حال Exploit شدن بودهاند.

تفاوت این موج با سالهای قبل فقط در تعداد CVEها نیست، بلکه سرعت حمله، استفاده از AI توسط مهاجمان و تمرکز روی تجهیزات زیرساختی باعث شده زمان بین انتشار آسیبپذیری تا نفوذ واقعی، گاهی به کمتر از ۲۴ ساعت برسد.

برای سازمانهای ایرانی، این موضوع خطرناکتر است، چون طی دورههای اختلال اینترنت و محدودیت دسترسی، بسیاری از:

Firmware ها

Signature ها

EDR ها

Repository ها

و Patch Serverها بهروزرسانی منظم نداشتهاند.

Fortinet دوباره زیر حمله

Fortinet هم در ماههای اخیر دوباره هدف حملات گسترده قرار گرفته و گزارشهای جدید نشان میدهند حملات باجافزاری نسبت به سال قبل جهش شدیدی داشتهاند.

یکی از مهمترین نگرانیها این است که مهاجمان:

- Credential سرقت میکنند

- Session Hijacking انجام میدهند

- MFA را دور میزنند

- و از طریق VPN وارد شبکه میشوند

در بسیاری از سازمانهای ایرانی هنوز:

- SSL VPN مستقیم روی اینترنت باز است

- MFA اجباری نیست

- Firmware ها قدیمیاند

- و Admin Interface محدود نشده

که دقیقاً همان چیزی است که مهاجمان دنبالش هستند.

Cisco و SD-WAN| هدف جدید مهاجمان

Cisco هم همچنان یکی از مهمترین اهداف مهاجمان است.

در حملات اخیر، تجهیزات Cisco IOS XE و SD-WAN بارها مورد سوءاستفاده قرار گرفتهاند.

در بعضی حملات مهاجم بدون احراز هویت Admin Account ساخته، Backdoor نصب کرده و کنترل کامل تجهیز را گرفته است.

مشکل اصلی در ایران چیست؟

بسیاری از سازمانها:

Web Interface ✔مدیریتی را روی اینترنت باز گذاشتهاند

ACL ✔مناسب ندارند

✔ و لاگها را مانیتور نمیکنند

در نتیجه مهاجم حتی قبل از اجرای Exploit هم میتواند اطلاعات زیادی از تجهیزات جمعآوری کند.

حملهای که این ماه همه را نگران کرد: CVE-2026-0300- Palo Alto PAN - OS

هرچند که فایروال paloalto در بازار ایران نسبت به بقیه رقبایش سهم بازار کمتری دارد اما بررسی این آسیب پذیری از اهمیت بالایی برخوردار است به این دلیل که سازمان های مهمی از این فایروال استفاده می کنند.

یکی از مهمترین حملات اخیر مربوط به آسیبپذیری بحرانی در فایروالهای Palo Alto بود. ضعفی که روی User-ID Authentication Portal قرار داشت و امکان اجرای کد از راه دور با سطح Root را بدون نیاز به احراز هویت فراهم میکرد.

چرا این حمله مهم بود؟

چون مهاجم فقط با دسترسی به Portal اینترنتی، بدون Credential و بدون تعامل کاربر میتوانست کنترل کامل Firewall را در دست بگیرد.

طبق گزارشها، این آسیبپذیری هفتهها قبل از انتشار Patch در حال سوءاستفاده بوده و نشانههایی از حملات دولتمحور نیز در آن دیده شده است.

چرا تجهیزات Edge هدف اصلی شدهاند؟

به علت اینکه تجهیزات Edge در دسترس مهاجمان قرار دارند لذا حملات به این دستگاه ها نسبت به بقیه اجزای شبکه بسیار بیشتر است. امروزه بیشتر مهاجمان ترجیح میدهند بهجای آلوده کردن یک کاربر عادی، مستقیماً سراغ تجهیزاتی بروند که روی اینترنت قرار دارند، دسترسی مدیریتی دارند، به کل شبکه متصلاند و معمولاً Patch نشدهاند، چرا که این نوع حملات برایشان حملات آسان تری است و نیاز به دانش تخصصی زیادی ندارد.

مثل:

Firewall ✔

VPN Gateway ✔

SD-WAN ✔

Load Balancer ✔

Remote Access Portal ✔

طبق گزارشهای امنیتی، بیشترین Exploitهای واقعی سالهای اخیر دقیقاً روی همین تجهیزات بودهاند. مخصوصاً محصولات:

- Cisco

- Fortinet

- Citrix

- Palo Alto

SharePoint هنوز قربانی میگیرد

مایکروسافت در Patch Tuesday اخیر تعداد زیادی آسیبپذیری را اصلاح کرد که بعضی از آنها روی SharePoint و سرویسهای سازمانی حیاتی تأثیر داشتند.

مشکل اینجاست که SharePoint در بسیاری از سازمانهای ایرانی اینترنتی است، قدیمی است. و معمولاً دیر Patch میشود

به همین دلیل مهاجمان آن را بهعنوان Initial Access بسیار دوست دارند.

AI حالا به مهاجمها کمک میکند سریعتر حمله کنند

طبق گزارشهای جدید، مهاجمان حالا از AI برای کشف سریعتر آسیبپذیری، تولید Exploit، ساخت فیشینگ و حرکت سریع داخل شبکه استفاده میکنند.

در بعضی Incidentها، زمان بین نفوذ تا Exfiltration به حدود یک ساعت رسیده است.

این یعنی اگر SOC یا EDR شما Alert را دیر ببیند، ممکن است مهاجم قبل از واکنش تیم امنیتی:

- Credential ها را سرقت کند

- Domain Admin بگیرد

- و حتی Backupها را حذف کند.

مهمترین ریسک فعلی برای سازمانهای ایرانی چیست؟

واقعیت این است که الان خطرناکترین وضعیت برای سازمانهای ایران ترکیب این سه عامل است:

✔ تاخیر در Patch

بهروزرسانیهای عقبافتاده بعد از اختلال اینترنت

✔ Exposure اینترنتی

Firewall/VPN/Management Portal های باز

✔ نبود Visibility

نبود EDR، XDR یا مانیتورینگ مناسب

و این دقیقاً همان محیطی است که مهاجمها برای حملات Ransomware و APT دنبال آن هستند.

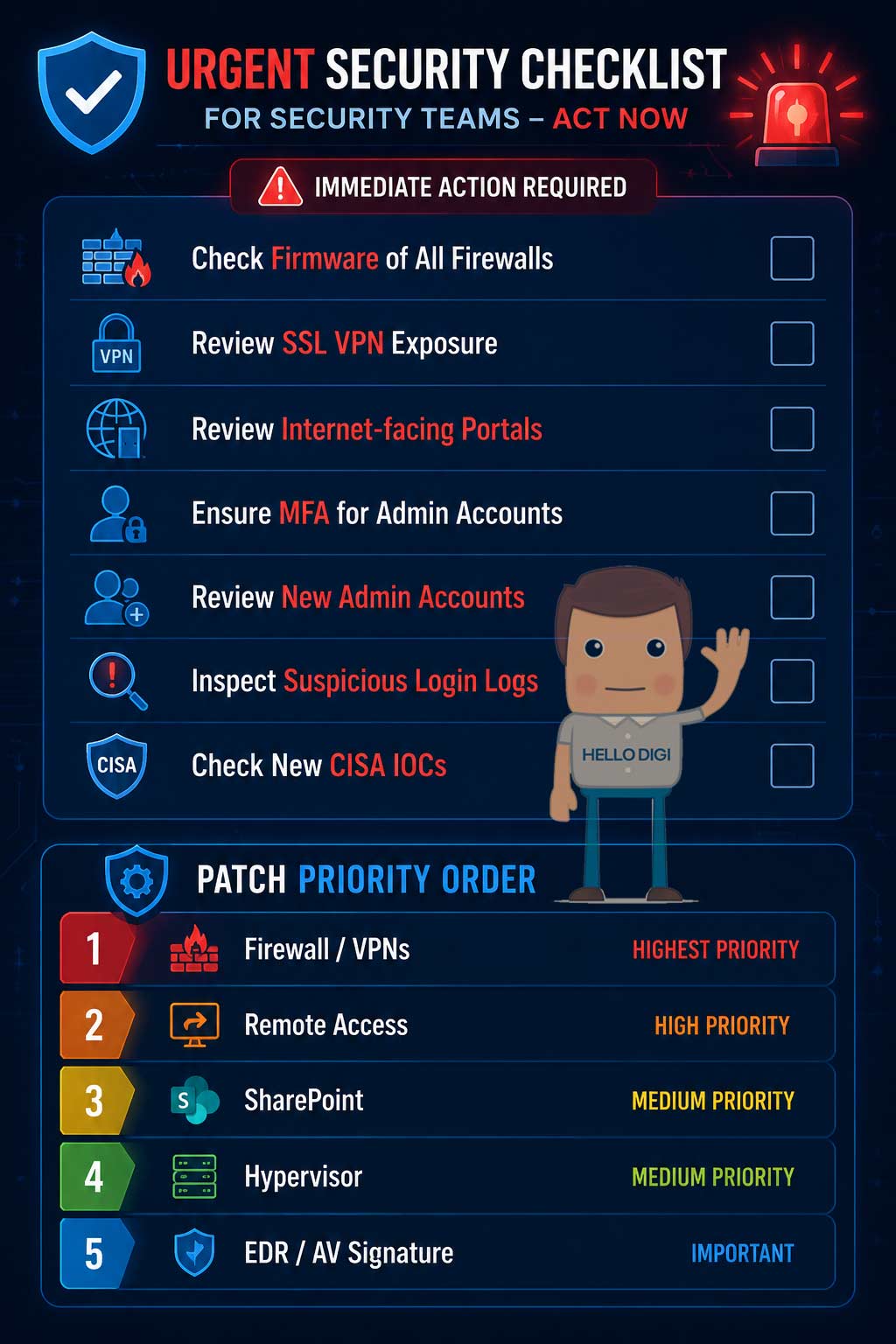

چکلیست فوری برای تیمهای امنیت در شرایط کنونی

موارد زیر را فوراً بررسی کنید:

Firmware ✔ تمام Firewallها

SSL VPN Exposure ✔

Internet-facing Portal ✔ ها

MFA ✔ برای Adminها

Admin Account ✔ های جدید

✔ لاگهای Login مشکوک

IOC ✔ های جدید CISA

اولویتPatch را برای موارد زیر حتما در نظر داشته باشید :

- Firewall / VPN ها

- Remote Access

- SharePoint

- Hypervisor

- EDR/AV Signature