مهاجمان از آسیبپذیریها و باگهای شناختهشده در برنامههایی که از طریق اینترنت قابل دسترسی هستند (مانند وبسایتها، سرویسهای API، وبسرورها، پنلهای مدیریتی و...) سوءاستفاده میکنند تا دسترسی اولیه به سیستم هدف بهدست آورند.

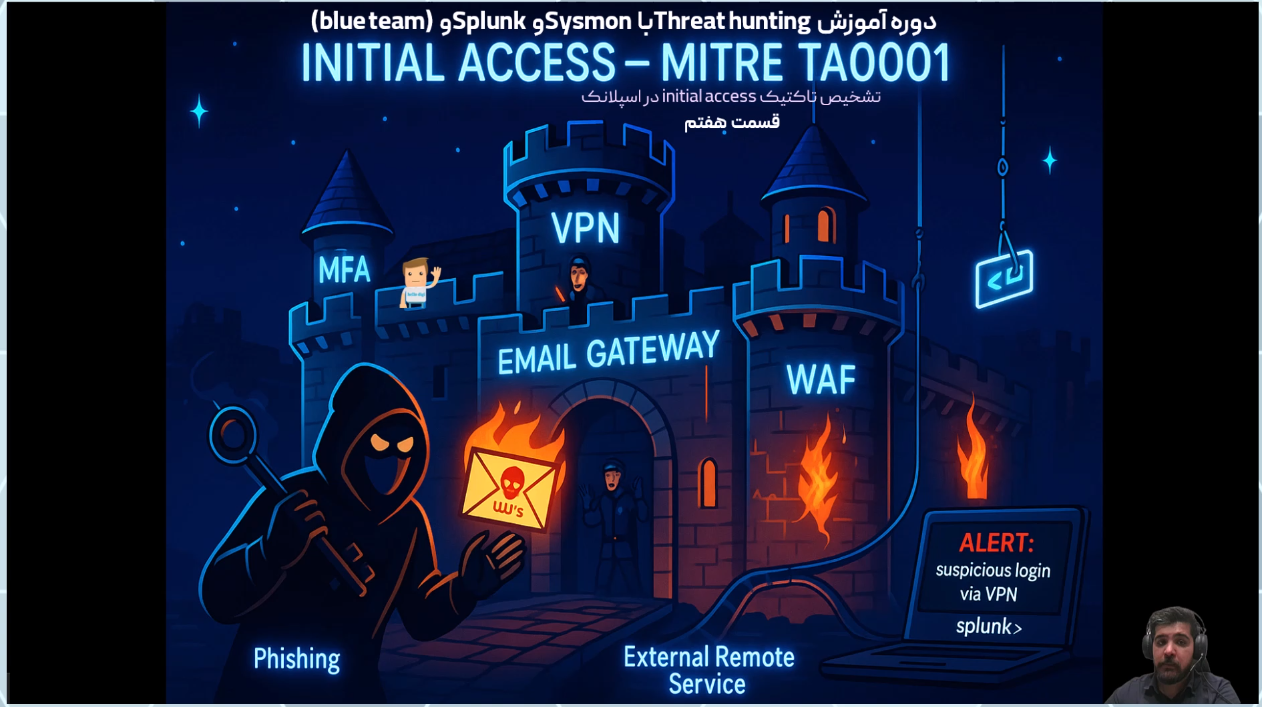

قسمت هفتم: Initial Access – تکنیک Exploit Public-Facing Application (T1190)

در این جلسه به بررسی یکی از رایجترین تکنیکهای دسترسی اولیه مهاجمان میپردازیم:

🎯 Exploit Public-Facing Application – T1190

🛠️ تعریف تکنیک:

مهاجمان از آسیبپذیریها و باگهای شناختهشده در برنامههایی که از طریق اینترنت قابل دسترسی هستند (مانند وبسایتها، سرویسهای API، وبسرورها، پنلهای مدیریتی و...) سوءاستفاده میکنند تا دسترسی اولیه به سیستم هدف بهدست آورند.

🔓 مثالهای واقعی:

-

Exploit آسیبپذیری Log4Shell در برنامههای تحت جاوا

-

سوءاستفاده از آسیبپذیری ProxyShell / ProxyLogon در Microsoft Exchange

-

حمله به پنل مدیریت VPN یا CMSهایی مثل WordPress و Joomla

•index=* sourcetype="stream:http"| lookup payload-attack-def pattern AS uri OUTPUT pattern AS matched_pattern| where isnotnull(matched_pattern)| table uri_query, matched_pattern , attack_type

برای مشاهده کامل دوره آموزشی Threat Hunting با Splunk و Sysmon اینجا کلیک کنید

برای مشاهده کامل دوره آموزشی Threat Hunting با Splunk و Sysmon اینجا کلیک کنید