در دنیای Digital Forensic، گاهی سرعت جمعآوری شواهد بهاندازهی دقت آن حیاتی است. درحالیکه ابزارهایی مانندFTK Imager و dd/dc3dd برای ایمیجبرداری سطح پایین و دقیق شناخته میشوند، برخی از مأموریتها نیاز به راهحلی سریعتر و در عین حال قابل استناد دارند. اینجاست که Guymager وارد صحنه میشود. ابزاری گرافیکی، open source و بهینه برای تصویربرداری از دیسکها در محیط لینوکس.

معرفی Guymager

Guymager یک ابزار open source است که توسط Guy Voncken توسعه یافته و از ابتدا برای پشتیبانی از فرآیندهای Forensic Imaging طراحی شده است. این نرمافزار با تکیه بر کتابخانههای لینوکسی مانند libewf و dd، قادر است ایمیجهای دقیقی در فرمتهای مختلف از جمله E01, AFF و raw ایجاد کند.

تاریخچه و کاربرد ابزار Guymager

ابزار Guymager برای نخستین بار توسط Guy Voncken توسعه داده شد و بهتدریج به یکی از محبوبترین ابزارهای متنباز در حوزهی جرمیابی دیجیتال (Digital Forensics) بدل شد. هدف اصلی از طراحی Guymager، فراهم کردن محیطی گرافیکی برای ایمیجبرداری دقیق و سریع از رسانههای ذخیرهسازی بود. محیطی که کاربران تازهکار و حتی کارشناسان غیرفنی نیز بتوانند بدون نیاز به تسلط بر دستورات خط فرمان، فرآیند ایمیجگیری را با اطمینان انجام دهند.

در مقایسه با ابزارهای سنتی مانند dd یا dc3dd که نیاز به دقت بالا در تنظیم پارامترها دارند، Guymager یک رابط بصری ساده فراهم میکند که مراحل انتخاب منبع، مقصد، نوع ایمیج (مانند E01 یا RAW) و محاسبهی هش قانونی را بهصورت گامبهگام نمایش میدهد.

کاربرد اصلی این ابزار در جمعآوری شواهد دیجیتال از سیستمهای زنده یا آفلاین است. جایی که سرعت و صحت دادهها اهمیت حیاتی دارد. Guymager علاوه بر ایمیجبرداری از دیسکها، امکان توقف و ادامهی عملیات، نمایش پیشرفت لحظهای، و ایجاد گزارش کامل شامل اطلاعات سختافزاری، هشها و زمانبندی عملیات را نیز فراهم میکند.

نصب Guymager در لینوکس

در اغلب توزیعهای لینوکسی، Guymager از مخازن رسمی قابل نصب است. برای مثال:

sudo apt update

sudo apt install guymager

در توزیعهایی مانند Fedora یا CentOS میتوانید از دستور زیر استفاده کنید:

sudo dnf install guymager

پس از نصب، اجرای دستور زیر برنامه را با دسترسی مدیریتی اجرا میکند:

sudo guymager

نکته: همیشه عملیات ایمیجگیری را با root privileges انجام دهید تا از دسترسی کامل به دیسکها اطمینان حاصل شود.

مراحل ایمیجگیری با Guymager

Guymager محیطی گرافیکی دارد اما فرآیند ایمیجبرداری آن از استانداردهای سختگیرانهی قانونی پیروی میکند. مراحل کار بهصورت زیر است:

۱. اجرای برنامه با دسترسی Root

Guymager برای دسترسی مستقیم به سختافزار (مثل /dev/sda) نیاز به مجوز root دارد.

در لینوکس ترمینال را باز کرده و دستور زیر را وارد کنید:

sudo guymager

در صورت نیاز، رمز عبور کاربر root را وارد کنید تا ابزار با سطح دسترسی کامل اجرا شود.

۲. شناسایی درایو منبع (Source Drive)

پس از اجرای برنامه، Guymager بهصورت خودکار تمام دستگاههای متصل را شناسایی میکند (هارد، SSD، فلش، کارت حافظه و...).

در جدول اصلی، فهرست درایوها با جزئیاتی مانند Device path، Size، Model و Serial number نمایش داده میشود.

✅ حتماً مطمئن شوید که درایو منبع همان دیسک هدف است و به اشتباه دیسک مقصد انتخاب نشده است.

۳. بررسی وضعیت اتصال و سلامت دیسک

قبل از شروع Imaging، از سلامت فیزیکی دیسک مطمئن شوید.

میتوانید از ابزارهایی مانند smartctl برای بررسی SMART Status استفاده کنید:

sudo smartctl -H /dev/sdX

اگر نتیجه PASSED بود، میتوانید Imaging را ادامه دهید.

۴. انتخاب گزینه Create Image

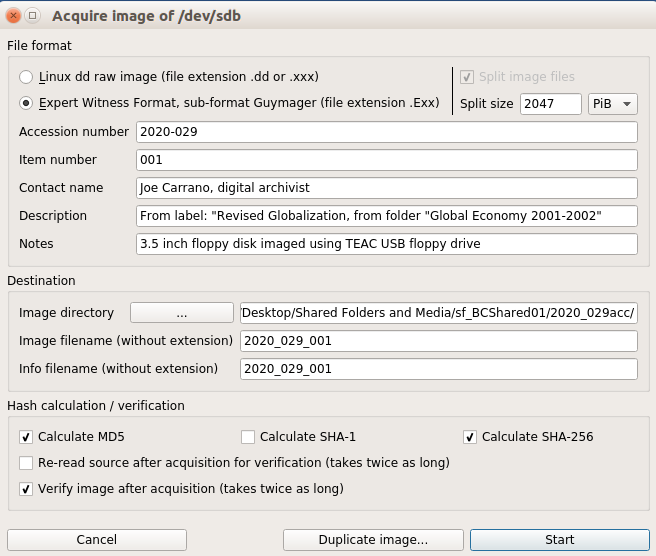

روی درایو منبع کلیک راست کرده و گزینه “Acquire image” یا “Create image” را انتخاب کنید. پنجرهی تنظیمات Imaging باز میشود.

۵. تنظیم مسیر و فرمت ذخیرهسازی

در بخش Destination directory مسیر ذخیره فایل Image را تعیین کنید. پیشنهاد میشود روی دیسک جداگانه یا درایو شبکه ذخیره شود.

در قسمت Image format، معمولاً یکی از گزینههای زیر انتخاب میشود:

- EWF (E01) : فرمت استاندارد در تحقیقات قضایی (پیشنهاد شده)

- RAW (.dd) : کپی بایتبهبایت ساده

- AFF : فرمت فشرده و متادیتادار

در صورت استفاده آرشیوی یا قضایی، E01 بهترین گزینه است.

۶. وارد کردن اطلاعات شناسنامهای (Metadata)

این مرحله برای پیگیری قانونی یا آرشیوی اهمیت زیادی دارد.

در فیلدهای موجود، اطلاعات زیر را وارد کنید:

- Examiner / Operator Name : نام کارشناس جمعآوری

- Case Number / ID : شماره پرونده یا کد آرشیوی

- Evidence Number : شناسه رسانه

- Description / Notes : توضیحات مربوط به منبع، شرایط ضبط، نوع دستگاه و...

این اطلاعات بهصورت خودکار در گزارش نهایی ذخیره میشود.

۷. تنظیم الگوریتم هش و بررسی صحت

در بخش Hash calculation، تیک گزینههای زیر را فعال کنید:

✅ MD5

✅ SHA256

همچنین گزینه Verify image after acquisition را فعال کنید تا Guymager پس از اتمام عملیات، هش فایل اصلی و فایل Image را مقایسه کند.

این مرحله تضمین میکند که هیچ تغییری در دادهها ایجاد نشده است.

۸. تنظیم Split Size (اختیاری)

اگر مقصد ذخیرهسازی سیستم فایل FAT32 یا محدود به حجم خاصی است، در قسمت Split every (MB) مقدار مناسب (مثلاً 4000 MB) وارد کنید تا Image به چند بخش تقسیم شود.

در غیر این صورت، مقدار صفر را بگذارید تا خروجی یکپارچه تولید شود.

۹. آغاز عملیات Imaging

روی دکمه Start Acquisition کلیک کنید.

در حین فرآیند، نوار پیشرفت (Progress Bar) وضعیت کپی، سرعت و زمان تقریبی پایان را نمایش میدهد.

در صورت بروز خطا، Guymager جزئیات را در قسمت Log نمایش میدهد.

۱۰. بررسی گزارش و لاگ نهایی

پس از اتمام فرآیند:

- هشها (MD5 و SHA256) را با منبع مقایسه کنید.

- فایل گزارش (log) را در مسیر ذخیرهشده بیابید.

- نسخهای از گزارش را در پرونده دیجیتال (Case Folder) ذخیره کنید.

فایل گزارش شامل:

- مسیر منبع و مقصد

- تاریخ و زمان شروع و پایان

- الگوریتمهای هش

- تعداد خطاهای خواندن/نوشتن (در صورت وجود)

- اطلاعات اپراتور

۱۱. تهیه نسخه پشتیبان از گزارش و Image

همیشه یک نسخه کپی از فایل Image و گزارش مربوطه را در رسانهای مستقل (External HDD یا NAS امن) نگهداری کنید.

در محیطهای آرشیوی، این نسخه معمولاً در فضای Write-Once (مثل Optical Media یا Immutable Storage) ذخیره میشود.

۱۲. ثبت اطلاعات در مستندات پرونده

در پایان، اطلاعات زیر را در فایل مستندات یا سیستم مدیریت شواهد (Evidence Management System) ثبت کنید:

- مسیر فایل ایمیج

- هشها

- شناسه رسانه و کیس

- تاریخ، زمان و نام کارشناس

قابلیتهای برجسته Guymager

|

قابلیت |

توضیح |

|

رابط گرافیکی کاربرپسند |

برای متخصصانی که میخواهند بدون خط فرمان کار کنند. |

|

پشتیبانی از چندین فرمت Image |

شامل RAW، EWF (E01) و AFF. |

|

گزارش خودکار با جزئیات کامل |

شامل اطلاعات سیستم، Examiner، هشها و وضعیت هر عملیات. |

|

بررسی خودکار صحت ایمیج |

هش ورودی و خروجی بهصورت خودکار تطبیق داده میشوند. |

|

کارایی بالا |

با استفاده از DMA و Multi-threading سرعت خواندن را تا چند برابر افزایش میدهد. |

|

سازگاری با ابزارهای دیگر |

مانند Autopsy، Sleuth Kit و X-Ways. |

مقایسه Guymager با dd و dc3dd

|

ویژگی |

dd/dc3dd |

Guymager |

|

محیط کاربری |

خط فرمان (CLI) |

گرافیکی (GUI) |

|

سهولت استفاده |

نیاز به دانش فنی بالا |

آسان و تعاملی |

|

هش خودکار |

دارد (در dc3dd) |

دارد (در همه حالات) |

|

فرمتهای خروجی |

RAW |

RAW, E01, AFF |

|

گزارش خودکار |

ندارد |

دارد |

|

سرعت پردازش |

متوسط |

بالا (بهینهشده برای سرعت) |

|

مناسب برای |

محیطهای تخصصی |

تیمهای عملیاتی و فورنزیک سریع |

همانطور که در مقالهی قبلیhttps://hellodigi.ir/technology/1673-linux-dd.html اشاره شد، ابزارهای خط فرمان برای کنترل جزئیات فنی ایدهآل هستند، اما در شرایط میدانی که زمان حیاتی است، Guymager انتخاب هوشمندانهتری محسوب میشود.

چکلیست حرفهای استفاده از Guymager در فرایند ایمیجگیری

پیش از آغاز عملیات ایمیجبرداری با Guymager، رعایت چند مرحلهی حیاتی تضمینکنندهی اعتبار قانونی، صحت دادهها و قابلیت استناد شواهد در فرآیندهای قضایی یا فنی است. فهرست زیر چکلیست استانداردی است که بر اساس رویههای Digital Forensics Best Practices تنظیم شده است:

🔹 مرحلهی آمادهسازی

- اجرای Guymager با دسترسی root یا sudo

برای شناسایی کامل دیسکهای فیزیکی و دسترسی به اطلاعات سطح پایین، اجرای ابزار با سطح دسترسی مدیریتی ضروری است. - تأیید اتصال ایمن منبع و مقصد (Source & Destination)

مطمئن شوید که منبع (هارد یا USB مورد بررسی) در حالت Read-Only قرار دارد تا هیچ تغییری در دادههای اصلی ایجاد نشود. همچنین مسیر مقصد روی یک رسانهی قابل اعتماد و با فضای کافی تنظیم شود.

- بررسی سلامت سختافزار

پیش از شروع، با ابزارهایی مانندsmartctlbadblocks

🔹 مرحلهی تنظیم پروژه

- وارد کردن اطلاعات Examiner و Case ID

مشخصات کامل کارشناس (نام، سازمان، تاریخ و شماره پرونده) باید در فرم Guymager وارد شود. این دادهها در متادیتای فایل ایمیج و گزارش نهایی ذخیره میشوند و در مراحل قضایی اهمیت دارند. - انتخاب مسیر ذخیرهسازی ایمن و ثابت

توصیه میشود مقصد ذخیرهسازی در یک مسیر با سطح دسترسی محدود و غیرقابل تغییر برای سایر کاربران سیستم باشد. در محیطهای بزرگ، معمولاً از NAS یا SAN اختصاصی برای نگهداری Image استفاده میشود.

🔹 مرحلهی ایمیجبرداری

- فعالسازی هش دوگانه (MD5 + SHA256)

برای تضمین صحت و تمامیت دادهها، هر دو الگوریتم هش فعال شوند. در Guymager این کار تنها با انتخاب گزینهی مربوطه امکانپذیر است. - انتخاب فرمت مناسب Image (E01 یا RAW)

اگر هدف استفاده در نرمافزارهایی مانند FTK یا EnCase است، فرمت E01 را انتخاب کنید؛ در غیر این صورت، فرمت RAW برای سازگاری گستردهتر توصیه میشود. - نظارت بر فرآیند و ثبت رخدادها

در طول عملیات، بخش “Progress” را برای اطمینان از نرخ خواندن پایدار و نبود خطا در بلوکها بررسی کنید.

🔹 مرحلهی مستندسازی و بررسی

- بررسی و تأیید گزارش نهایی (Final Report)

پس از پایان فرآیند، گزارش شامل اطلاعات سیستم، هشها، زمان شروع و پایان، و وضعیت عملیات را مرور کنید تا هیچ خطای احتمالی ثبت نشده باشد. - ذخیره و بایگانی گزارش و Logها

فایلهای گزارش (Log) باید بههمراه ایمیج اصلی و هشها در یک مسیر امن ذخیره شوند. بهتر است نسخهی دیجیتال و چاپی از گزارش نگهداری شود. - محاسبه و تطبیق دستی هشها (Verification)

با اجرای دستورهای مستقل مانند md5sum

جمعبندی

Guymager پلی میان دقت ابزارهای سنتی فورنزیک مانند dd و کاربرپسندی رابطهای گرافیکی است. این ابزار برای تیمهای پاسخ به حادثه، آزمایشگاههای امنیتی و حتی کارشناسان حقوقی که نیاز به مستندسازی دقیق دارند، انتخابی ایدهآل است.

اگر در دو مقالهی قبلی این مجموعه با FTK Imager برای ایمیجگیری قانونی و dd/dc3dd برای ایمیجبرداری دقیق در لینوکس آشنا شدید، در این بخش با Guymager زنجیرهی مهارت خود را کامل میکنید. زیرا سرعت، مستندسازی و صحت در کنار هم، پایهی هر فرآیند موفق دیجیتال فارنزیک هستند.