گزارش سالانه CrowdStrike Threat Hunting Report یکی از معتبرترین و پیشروترین منابع در درک روندهای جهانی تهدیدات سایبری محسوب میشود. نسخه ۲۰۲۵ این گزارش که دادههای خود را از ژانویه ۲۰۲۴ تا ژوئن ۲۰۲۵ گردآوری کرده، تصویری هشداردهنده از تحولات پیچیده در تاکتیکهای مهاجمان، به ویژه در حوزههای ابر (Cloud)، هویت (Identity)، نقطه پایانی (Endpoint) و شبکه ارائه میدهد. اما پرسش حیاتی برای جامعه امنیت سایبری ایران این است: این یافتههای جهانی چه پیامهای مستقیمی برای سازمانها و کارشناسان ایرانی دارد و چگونه میتوان از این insights برای ساخت دیوارهای دفاعی مستحکمتر استفاده کرد؟

در این تحلیل عمیق از سلام دیجی، به بررسی پنج روند کلیدی این گزارش و تطبیق آن با شرایط بومی ایران میپردازیم.

۱. سلطه حملات بدون بدافزار (Living-off-the-Land) : ۸۱٪ از نفوذها

یافته جهانی: طبق گزارش CrowdStrike، مهاجمان به شکل فزایندهای از تاکتیکهای بدون بدافزار (Malware-Free) یا (Living-off-the-Land) استفاده میکنند. در ۸۱٪ از نفوذها، مهاجمان به جای نصب بدافزار، از ابزارهای قانونی سیستم (مانند PowerShell، Windows Command Shell، و RDP) و حسابهای کاربری به سرقت رفته برای دستیابی به اهداف خود استفاده کردهاند.

درس و راهکار برای سازمان های ایرانی:

وابستگی صرف به راهکارهای سنتی مانند آنتیویروس (AV) یا حفاظت از نقطه پایانی (EPP) دیگر کافی نیست. سازمانهای ایرانی باید استراتژی خود را به سمت شناسایی و پاسخ نقطه پایانی (EDR) یا Extended Detection and Response (XDR) تغییر دهند. تمرکز اصلی باید بر روی تشخیص رفتار (Behavioral Detection)، شکار فعال تهدید (Threat Hunting) و تحلیل پیشرفته لاگها با استفاده از SIEM باشد تا فعالیتهای غیرعادی این ابزارهای سیستمی شناسایی شود.

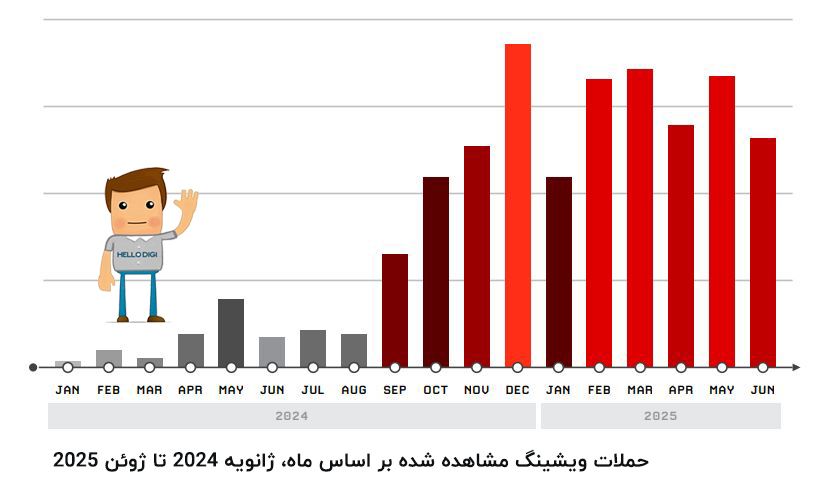

۲. انفجار حملات ویشینگ (Vishing) و مهندسی اجتماعی: رشد ۴۴۲٪

یکی از چشمگیرترین آمارهای گزارش، رشد نجومی ۴۴۲٪ حملات Vishing (فیشینگ تلفنی) در سال ۲۰۲۴ است که این روند در نیمه اول ۲۰۲۵ نیز با شدت ادامه داشته است. در این حملات، مهاجمان با جعل هویت کارمندان سازمان هدف، با بخش Help Desk تماس گرفته و با فریب آنان، اقدام به ریست رمز عبور و غیرفعال کردن احراز هویت چندعاملی (MFA) میکنند.

درس و راهکار برای سازمان های ایرانی:

با توجه به ضعف نسبی «آموزش امنیتی» و «فرهنگ سایبری» در بسیاری از سازمانهای ایرانی، احتمال موفقیت این حملات بسیار بالا است. راهکار مقابله، اجرای برنامههای آموزش آگاهی امنیتی مستمر و شبیهسازی شده (مانند ارسال ایمیلهای فیشینگ تستی) برای همه کارکنان، به ویژه پرسنل بخشHelp Desk و اعمال سیاستهای سختگیرانه احراز هویت است. برای مثال، فرآیند ریست رمز باید حتماً شامل یک مرحله تأیید هویت چندعاملی قوی از طریق یک کانال دیگر باشد.

۳. تسلیح هوش مصنوعی توسط مهاجمان: عصر جدید تهدیدات

گزارش CrowdStrike تأیید میکند که مهاجمان دولتی و مجرمان سایبری از هوش مصنوعی مولد (GenAI) برای مقیاسدهی و بهبود حملات خود استفاده میکنند. گروههای وابسته به کره شمالی (مانند FAMOUS CHOLLIMA) با استفاده از GenAI اقدام به ساخت رزومههای جعلی بسیار متقاعدکننده، تولید دیپفیکهای صوتی و تصویری، و حتی کمک در کدنویسی ابزارهای اختصاصی کردهاند که منجر به نفوذ به بیش از ۳۲۰ شرکت شده است.

درس و راهکار برای سازمان های ایرانی:

همزمان با گسترش استفاده از هوش مصنوعی در صنایع مختلف ایران، این خطر وجود دارد که مهاجمان (اعم از داخلی و خارجی) از ابزارهای مشابه برای ساخت کمپینهای فیشینگ بسیار شخصیسازی شده (Spear Phishing)، تولید بدافزارهای پیچیدهتر و جعل هویت عمیق (Deepfake) استفاده کنند. مقابله با این تهدید مستلزم سرمایهگذاری در هوش مصنوعی دفاعی (AI for Security) است. سازمانها باید به فکر راهکارهایی باشند که از ML و AI برای تحلیل ترافیک شبکه، تشخیص ناهنجاری در رفتار کاربر و شناسایی سریعتر تهدیدات نوین استفاده میکنند.

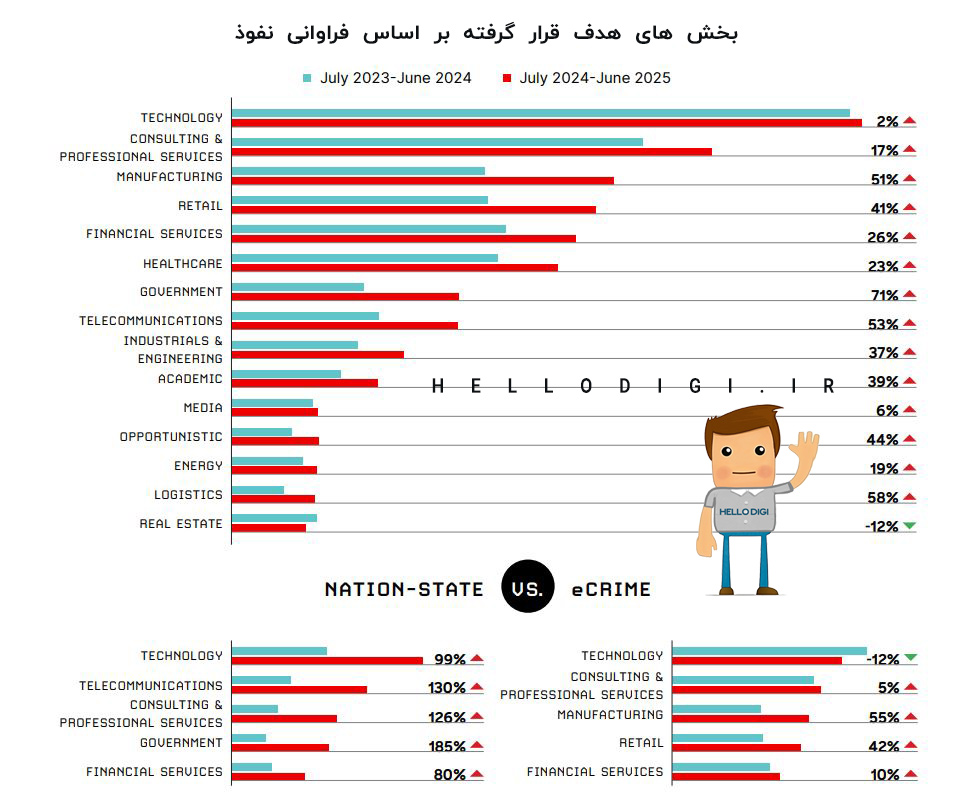

۴. هدفگیری بیسابقه بخشهای حیاتی: دولت (+۷۱٪) و مخابرات (+۱۳۰٪)

در حال حاضر بخشهای دولتی و مخابراتی در جهان در کانون تهاجمات سایبری قرار دارند. حملات به بخش دولتی ۷۱٪ و به بخش مخابرات ۱۳۰٪ نسبت به سال قبل رشد داشته است. این بخشها به دلیل مدیریت حجم عظیمی از دادههای حساس شهروندان و زیرساختهای حیاتی کشور (Critical Infrastructure)، هدفی بسیار جذاب برای مهاجمان هستند.

درس و راهکار برای سازمان های ایرانی:

با توجه به حساسیت فوقالعاده این بخشها در ایران، نیاز به افزایش تاب آوری سایبری در آنها بیش از هر زمان دیگری احساس میشود. سازمانهای دولتی و اپراتورهای مخابراتی ایرانی نمیتوانند تنها به راهکارهای عمومی متکی باشند. ایجاد تیمهای اختصاصی شکار تهدید (Threat Hunting Team) با توانایی تحلیل تهدیدات پیشرفته (APT) و درک contexte بومی، یک ضرورت است. این تیمها باید به طور مداوم در حال جستجو برای یافتن مهاجمانی باشند که قبلاً موفق به نفوذ شدهاند.

۵. رشد انفجاری حملات به محیطهای ابری: ۱۳۶٪+

طبق این گزارش تعداد نفوذ به سرویسهای ابری در نیمه اول ۲۰۲۵ نسبت به کل سال ۲۰۲۴، رشدی ۱۳۶٪ را تجربه کرده است. اصلیترین دلایل این نفوذها، سوءپیکربندیها (Misconfigurations) و مدیریت ضعیف هویت و دسترسی (IAM) گزارش شدهاند.

درس و راهکار برای سازمان های ایرانی:

با سیاستهای اخیر در راستای توسعه ابرهای بومی و دولتی، بسیاری از نهادهای حساس کشور در حال انتقال دادهها و سرویسهای خود به این محیطها هستند. این گزارش هشدار میدهد که کوچ بدون درنظرگیری «امنیت توسط طراحی (Security by Design)» میتواند فاجعهبار باشد. سازمانهای ایرانی باید مدیریت هویت و دسترسی (IAM) را در اولویت اول قرار دهند، از اصل کمترین اختیار (Principle of Least Privilege) پیروری کنند و از ابزارهای CSPM (Cloud Security Posture Management) برای شناسایی و رفع خودکار سوءپیکربندیها استفاده نمایند. همچنین، استفاده از سرویسهای Managed Detection and Response (MDR) برای نظارت ۲۴/۷ بر محیط ابری میتواند بسیار مؤثر باشد.

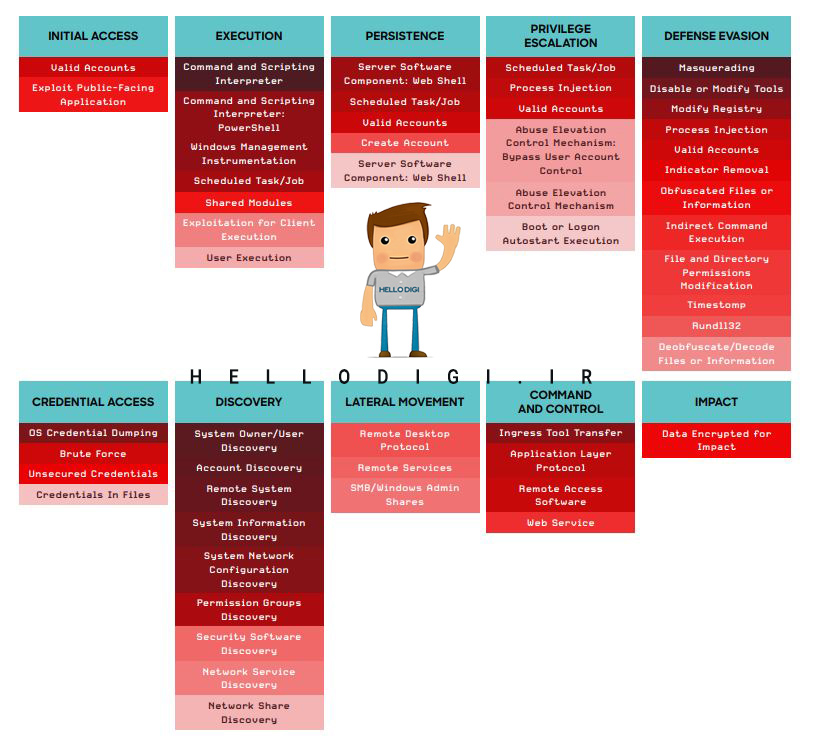

۶. ضرورت نقشهبرداری تهدیدات بر چارچوب MITRE ATT&CK (مطابق با دادههای گزارش ۲۰۲۵)

گزارش CrowdStrike 2025 به صراحت تاکتیکها و تکنیکهای پرکاربرد مهاجمان را بر اساس چارچوب MITRE ATT&CK ردیابی و فهرست کرده است. این رویکرد به ارائه یک نقشه راه عملیاتی از نحوه عمل دشمن کمک میکند. برای مثال، دادههای این گزارش نشان میدهد که مهاجمان برای دسترسی اولیه (Initial )Accessبیشتر از تکنیک Valid Accounts - T1078 استفاده کردهاند که همین امر اهمیت حفاظت از هویت را نشان میدهد. در مرحله اجرا Execution تکنیک «مفسر دستور و اسکریپت: PowerShell» (T1059.001) سلطه مطلق داشته که تاییدکننده همان روند ۸۱٪ حملات بدون بدافزار است. همچنین، برای حرکت جانبی یا Lateral Movement، تکنیک «پروتکل دسکتاپ از راه دور» RDP - T1021.001یکی از محبوبترین روشها بوده است.

درس و راهکار برای سازمان های ایرانی:

سازمانهای ایرانی نمیتوانند از تمامی تکنیکهای موجود در ماتریس گسترده MITRE ATT&CK به یک اندازه محافظت کنند. دادههای گزارش CrowdStrike یک نور افکن است که دقیقاً نشان میدهد در سال جاری باید تمرکز منابع امنیتی بر روی کدام تکنیکهای خاص باشد. تیمهای SOC و Threat Hunting کشور باید گزارشهای معتبر جهانی را مطالعه کرده و تکنیکهای پرکاربرد مانند PowerShell، RDP، Dumping Credentials را در لیست اولویتبندی شده خود برای مانیتورینگ و شکار قرار دهند. برای مثال، با دانستن اینکه `T1059.001` (PowerShell) بسیار پراستفاده است، میتوان لاگگیری و تحلیل رفتار PowerShell را در محیط به شدت تقویت کرد. این نقشهبرداری تهدیدات مبتنی بر داده Data-Driven Threat Modeling باعث میشود دفاع سایبری ایران هماهنگ با آخرین تحولات میدان نبرد، به روز و متمرکز باقی بماند.

پیشنهاد سلام دیجی: دوره آموزشی Threat Hunting با Splunk و Sysmon | مدرس: ابوالفضل رضی پور

جمعبندی نهایی و پیشنهادات راهبردی برای سازمانهای ایرانی

یافتههای گزارش CrowdStrike 2025 به وضوح نشان میدهد که شکاف بین تاکتیکهای مهاجمان و توان دفاعی بسیاری از سازمانها در حال افزایش است. برای کاهش این شکاف و تقویت امنیت سایبری ایران، حرکت از یک رویکرد انفعالی به یک استراتژی فعال و هوشمندانه ضروری است.

پیشنهادات کلیدی:

1. گذار از EPP به EDR/XDR : سرمایهگذاری بر روی راهکارهای پیشرفتهای که بر مبنای تحلیل رفتار و شناسایی ناهنجاری عمل میکنند.

2. تقویت انسان به عنوان خط اول دفاعی: اجرای دورههای آموزش آگاهی امنیتی obligatory و مستمر برای تمام پرسنل، با تأکید ویژه بر خطرات ویشینگ و فیشینگ.

3. مقابله هوشمند با تهدیدات هوشمند: بررسی و استقرار راهکارهای امنیتی مبتنی بر هوش مصنوعی برای تحلیل دادههای امنیتی در مقیاس بزرگ و شناسایی تهدیدات نوین.

4. امنیت سنجی مستمر ابر: اجرای سیاستهای سختگیرانه IAM و استفاده از ابزارهای CSPM و CWPP برای حفاظت از workloads ابری.

5. تخصصیسازی دفاع در بخشهای حیاتی: ایجاد مراکز عملیات امنیت (SOC) و تیمهای شکار تهدید اختصاصی و مجهز در بخشهای حساس مانند دولت، انرژی، مخابرات و سلامت.

با اتخاذ این رویکردها، جامعه امنیت سایبری ایران نه تنها از تجربیات جهانی بهره خواهد برد، بلکه خواهد توانست این دانش را با شرایط خاص و تهدیدات بومی کشورمان تطبیق داده و لایههای دفاعی خود را در برابر پیچیدهترین حملات سایبری مقاومتر سازد.